РПЛ достигла рекорда: доходы от телеправ приближаются к уровню польской лиги

**Доходы РПЛ от телевидения за четыре года достигнут 28,5 миллиарда рублей** 31...

Подборка публикаций, содержащих тег "rb". Актуальные темы и важные события.

**Доходы РПЛ от телевидения за четыре года достигнут 28,5 миллиарда рублей** 31...

В 2012 году красноярский логопед Анна Русских столкнулась с серьёзной...

Саудовский фонд развития (SFD) и Международная федерация футбола (ФИФА)...

В первой половине 2024 года российские суды каждый день разбирали дела,...

С 5 по 10 ноября медиахолдинг Rambler&Co провёл исследование, результаты...

Франчайзинговая сеть «Руки Вверх! Бар», которую развивает компания «Феодальная...

Сборная Италии по теннису завоевала Кубок Дэвиса, обыграв в финале команду...

В Линаресе прошёл финал женского командного чемпионата мира по шахматам, и...

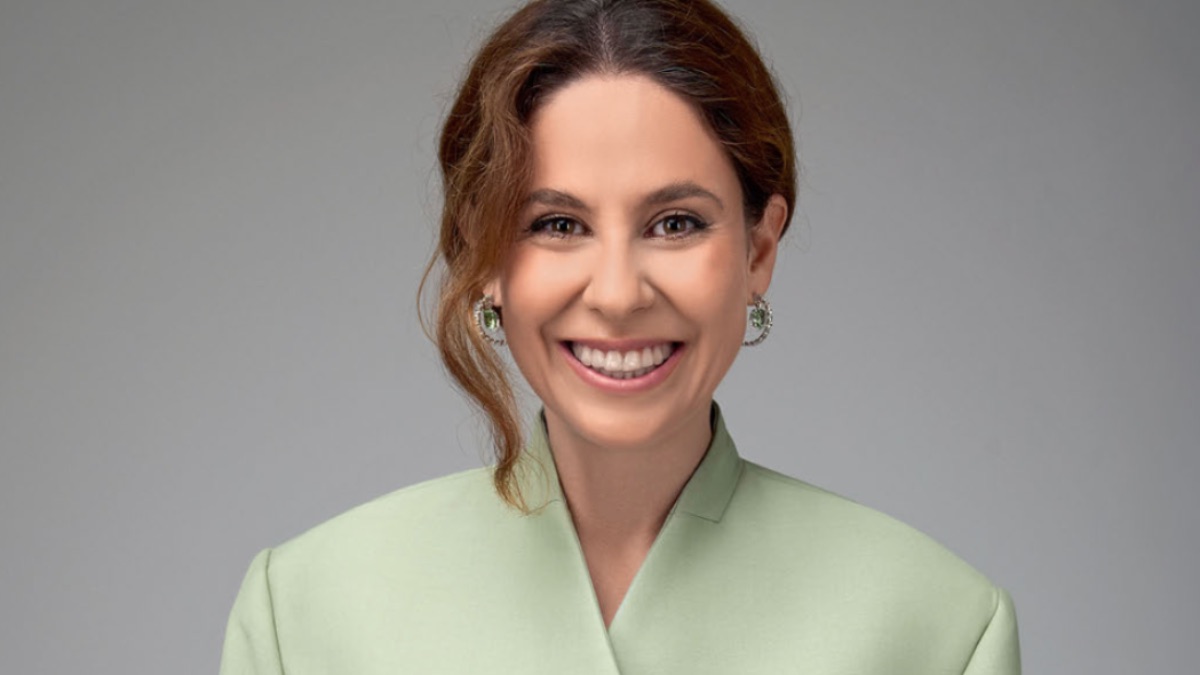

В рамках спецпроекта «Главные ESG-героини» руководители ESG-департаментов...

Александр Мирзоян, президент Союза ветеранов футбола России, сообщил «Матч ТВ»,...

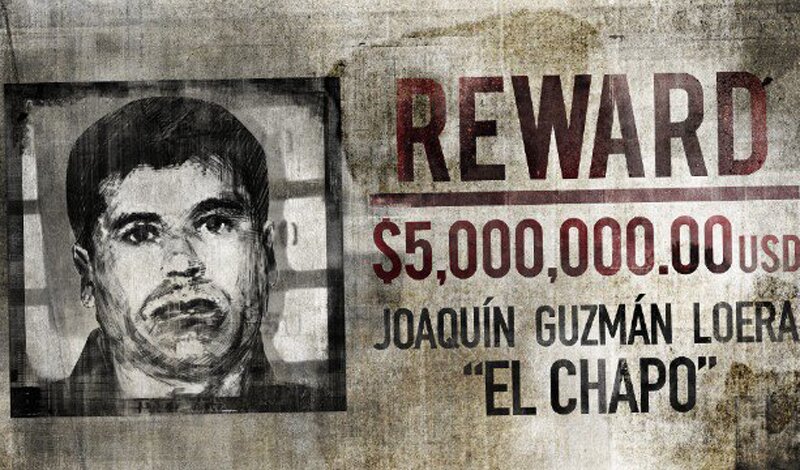

8 января мексиканская полиция добилась значительного успеха, задержав...

Пилот «Ред Булл» Макс Ферстаппен стал победителем Гран‑при Лас‑Вегаса...